假imToken錢包詐騙揭秘|Tenderly假RPC殺豬盤三招連環局完整分析

05月 02, 2026

真實案例揭露假imToken截圖詐騙手法,包括Tenderly虛擬RPC網絡騙局、無效ETH錢包地址識別,以及殺豬盤完整流程分析。保護你的加密貨幣資產。

香港近期出現一種新型加密貨幣詐騙手法,手法之精密令不少幣圈老手都差點中招。騙徒利用假imToken截圖、偽造ETH錢包地址,加上Tenderly虛擬RPC網絡,三招連環設局,目標係騙取你的真實加密貨幣資產。 以下根據真實案例完整拆解整個騙局流程,希望每一位香港加密貨幣用戶睇完之後都能即時識破。

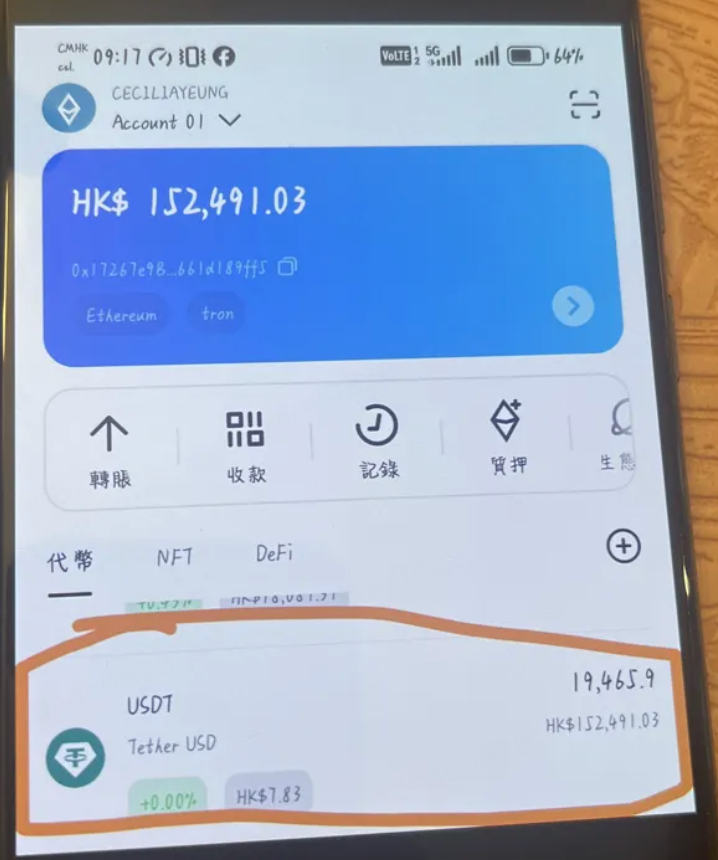

第一招:假imToken截圖建立信任

騙徒首先以熟人身份接觸目標——可以係社交媒體認識的朋友、WhatsApp群組成員,甚至係聲稱有共同朋友的陌生人。建立基本對話後,對方會傳來一張imToken錢包截圖,顯示帳戶內持有大額USDT,數字可能高達十幾萬港元。 目的只有一個:製造「我係有錢人」的假象,令你降低戒心。 點解確定係假截圖?三個關鍵訊號:

假App可顯示任意數字:詐騙集團自製冒牌imToken,介面設計與官方版本有出入,裡面的餘額數字可以隨意修改,與真實鏈上數據完全無關 介面設計與正版不符:按鈕排列、字體、色調均有細微差異,下載正版imToken對比即可識破 正常人不會無端展示錢包:真正持有大額加密貨幣的人,絕對不會主動將錢包截圖發給他人,此行為本身已係最強詐騙訊號

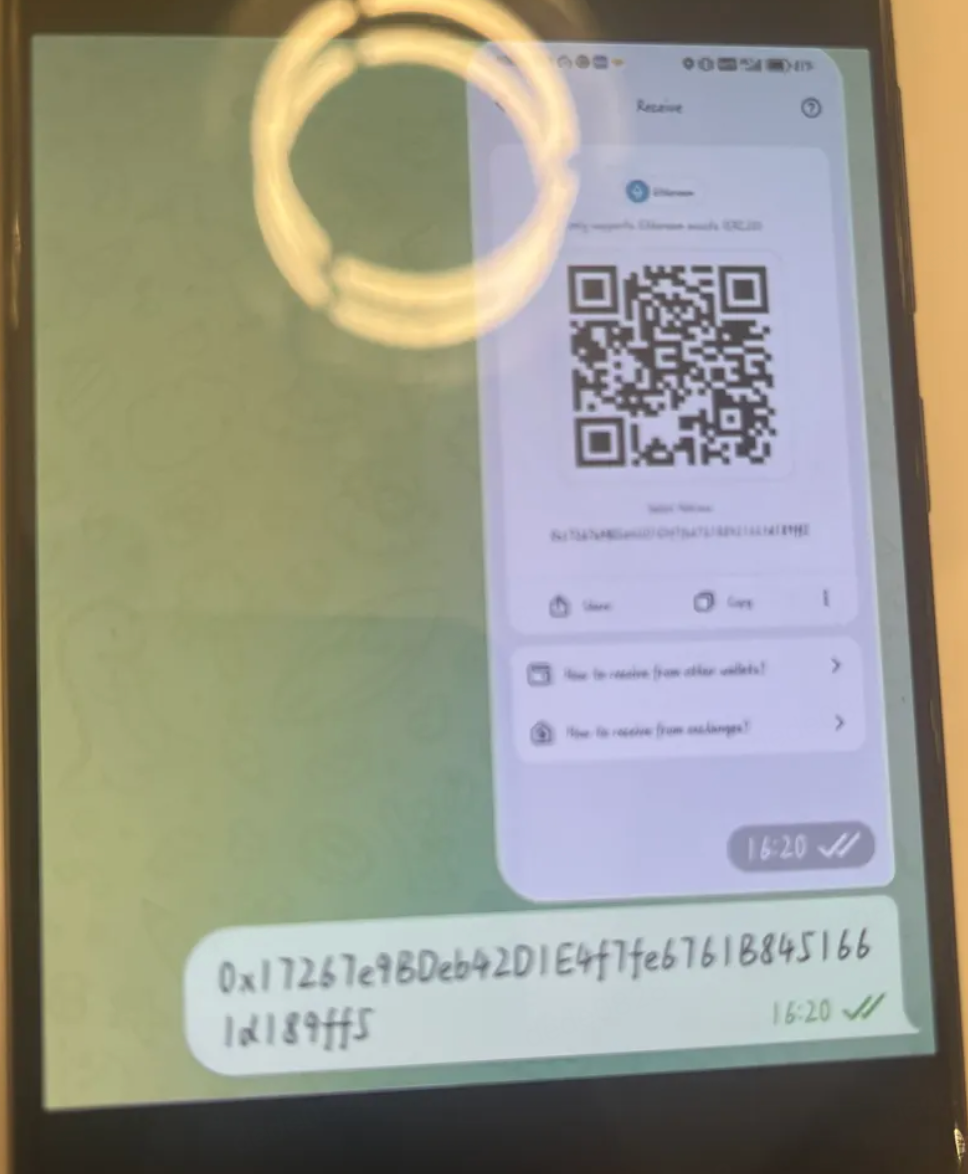

第二招:偽造ETH錢包地址

取得初步信任後,騙徒傳送所謂的ETH收款地址及二維碼,製造「真實錢包」假象。但仔細分析地址便發現致命漏洞。 以下係案例中騙徒提供的「ETH地址」: 0x17267e9BDcb42D1E4f7fe6761B845166ld189ff5 問題出在哪?正規以太坊地址只包含0-9及a-f/A-F(十六進制字符)。 此地址含有小楷「l」(L字母)及「d」,屬無效字符,代表這個地址根本不存在於以太坊區塊鏈上,係完全憑空捏造的假地址。 任何時候收到ETH地址,先複製到Etherscan查詢,真實地址必然有鏈上記錄。查唔到的,就係假的。

第三招:Tenderly假RPC網絡——最危險的一步

前兩招係鋪墊,第三招才係真正行騙的核心。 詐騙集團此時安排另一名成員(案例中化名「David」)出場,傳送一條Tenderly Virtual Mainnet RPC連結,要求受害人將此連結添加到錢包的網絡設定,聲稱「咁樣先可以睇到你的資產」或「操作需要用呢個網絡」。 Tenderly本身係合法的區塊鏈開發者工具,但騙徒將其扭曲成詐騙武器,原理如下:

騙徒在Tenderly建立「虛擬以太坊主網」,在裡面任意設定假餘額 受害人將RPC連結加入錢包後,錢包連接到這個假網絡,顯示虛假的大額資產 騙徒以「幫你操作提款」或「需要確認交易」為由,誘使受害人簽署交易請求 受害人一旦簽署,真實錢包資產即時被盜,損失完全無法追回

殺豬盤分工:唔係一個人單打獨鬥

此案例揭示詐騙集團採用嚴密的多人分工模式: 角色一——建立信任:負責以熟人身份接觸目標,傳送假錢包截圖,製造「我有很多錢」的第一印象,建立基本信任關係。 角色二——技術操作:待信任建立後才出現,負責提供技術工具,傳送Tenderly假RPC連結,引導受害人連接假網絡,完成最終行騙步驟。 兩個角色分工清晰,受害人往往以為係在跟兩個不同的人交流,實際上係同一詐騙集團的不同成員。

已經連接過假RPC?立即做呢五件事

即時刪除RPC連結:進入錢包網絡設定,刪除所有來源不明的RPC網絡 轉移所有資產:將加密貨幣資產全數轉移至全新錢包地址,舊地址視為已被監控 拒絕簽署任何交易:在問題解決前,唔好簽署任何不明來源的交易請求 封鎖所有相關聯絡:騙徒可能會再次以不同身份接觸,一律封鎖 向警方舉報:致電香港警方防騙熱線 18222,或於警方官網提交網上舉報

識破加密貨幣詐騙的四個基本原則

養成以下習慣,大幅降低中招風險:

收到錢包截圖即警覺:任何人主動向你展示大額加密貨幣資產,第一反應應該係懷疑,而非羨慕 ETH地址必須核實:收到任何ETH地址,先上Etherscan查詢真實性,十秒鐘可以識破假地址 拒絕添加陌生RPC:任何人要求你更改錢包網絡設定,直接拒絕。合法操作從不需要你更換RPC 交易簽署必須自己決定:任何交易簽署均不可假手於人,「幫你操作」本身就係最大的詐騙訊號

結語:詐騙手法在進化,你的防騙知識也要更新

假imToken加Tenderly假RPC的組合,代表詐騙集團的技術門檻正在提高。過去殺豬盤主要靠情感操控,現在已加入真實技術工具作偽裝,令一般用戶更難識別。 香港加密貨幣市場正在快速發展,詐騙手法亦同步升級。最有效的防騙方法,永遠係在行動前多問一個問題:「點解對方要我做呢一步?」 有任何懷疑,致電 18222。